由于我的这台电脑是我哥的到现在已经6年了,用的是越来越卡这个windows系统有时一直卡死导致只能重启,这个真的是特别麻烦。

还有一点就是我这个人不太喜欢删文件桌面和D盘上堆满了文件,看的很不舒服。

最近我看到关于Ubuntu图形版的页面我觉得很干净的,并且占用C盘内存较少也是非常流畅的,所以我就决定装这个系统了。

过程

启动盘制作

首先我从我抽屉里翻到了个落满灰尘的U盘,这个好像是我上次给我的电脑救砖时用的,现在可派上用场了可以做启动盘。

现在就可以去做启动盘了,这里我推荐Ventoy。

启动盘工具下载好后插入U盘,然后点击安装就行了(此过程会初始化U盘,有什么重要的数据务必要备份),等这个U盘名变为Ventoy就行了。

接下来去下载系统镜像,我这里下的是ubuntu-22.04.5-desktop-amd64这个版本比较稳定,也可以选择其他版本。

下载好后就拷贝到U盘里就行了,现在这个启动盘就搞好了。

安装系统

现在先关机,不同笔记本进BISO的方法不一样我这里是联想笔记本在开机的时候狂按F2就进去了,以下是别的电脑进BISO的方法:

1 | 联想(Lenovo):F2 或 Fn + F2 |

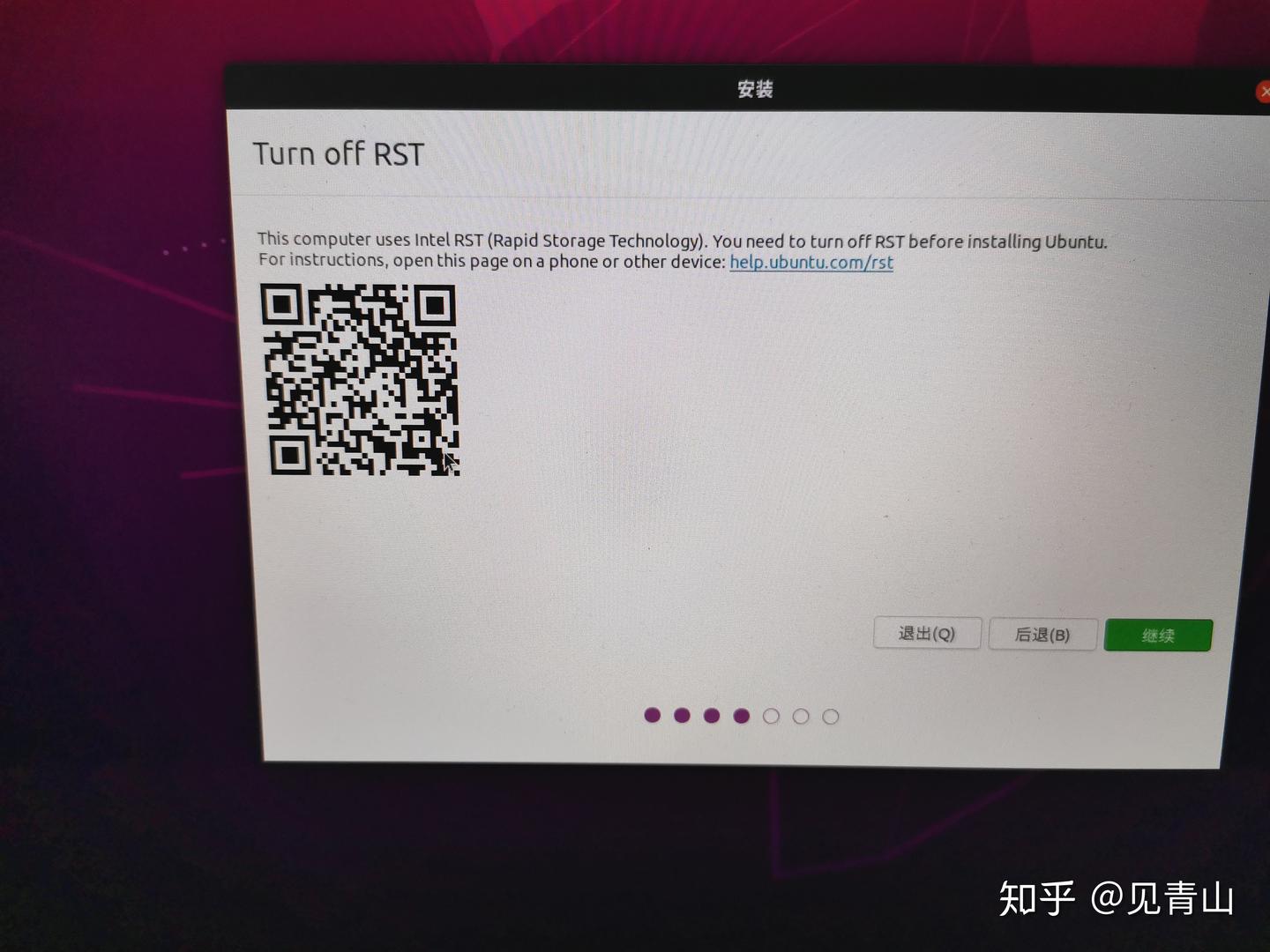

这里会有个联想的独有的intelRST问题很重要,不然在后续的系统安装会出现:

解决方法很简单进BISO后Main那里Ctrl+S,就会出现SATA Mode,选ACHI即可然后记得保存。

之后就简单多了改启动项为U盘一般带USB的就是,然后一路回车进入Ubuntu安装页面就行了跟着指引走。

安装一些软件

这里我会引用一些别人的文章,讲的非常详细,我当时就是根据这些文章来安装的。

搜狗输入法:https://blog.csdn.net/qq_44684757/article/details/135991216

要点:注意安装依赖

QQ:https://blog.csdn.net/weixin_44629973/article/details/102871352

结语

整体来说是比较流畅的,系统也很干净简洁没啥广告,只不过还要适应一段时间。

📄 版权声明

👤 作者:qingshen

📅 发布时间:2025年10月7日

🔗 原文链接:https://qsblog.top/%E8%AE%B0%E5%BD%95%E4%B8%80%E6%AC%A1%E4%BB%8EWindows%E5%AE%89%E8%A3%85Linux%EF%BC%88Ubuntu%EF%BC%89%E7%9A%84%E5%85%A8%E8%BF%87%E7%A8%8B.html

📜 许可协议:知识共享署名-非商业性使用-相同方式共享 4.0 国际许可协议

💡 转载说明:转载请注明原文出处和作者信息